Cyberprzestępcy nie muszą obecnie przedzierać się przez systemy zabezpieczeń, chroniące firmowe komputery.

Cyberprzestępcy nie muszą obecnie przedzierać się przez systemy zabezpieczeń, chroniące firmowe komputery. Do dyspozycji mają bowiem furtkę w postaci drukarek, które często funkcjonują bez jakichkolwiek zabezpieczeń.

Cyberprzestępcy nie muszą obecnie przedzierać się przez systemy zabezpieczeń, chroniące firmowe komputery. Do dyspozycji mają bowiem furtkę w postaci drukarek, które często funkcjonują bez jakichkolwiek zabezpieczeń.

W obliczu wciąż rozbudowywanych systemów zabezpieczeń hakerzy nie przestają poszerzać swojego arsenału „środków bojowych” oraz sprytnych taktyk, które pozwalają im dotrzeć do wrażliwych danych, należących zarówno do osób prywatnych, jak i wielkich międzynarodowych organizacji. Jednym z coraz częstszych sposobów na dotarcie do cennych informacji jest rozpoczęcie cyberataku od słabo chronionych drukarek. Jak może przebiegać taki atak i w jaki sposób można się przed nim zabezpieczyć?

Pokaz siły

Atak cyberprzestępcy może przybierać najróżniejsze formy. Dowodem tego jest chociażby sytuacja z 24 marca 2016 roku, która miała miejsce na uniwersytecie w Bostonie. Tego dnia, ku zdumieniu pracowników uczelni, 59 uniwersyteckich drukarek zaczęło nagle drukować teksty nawołujące do nienawiści na tle rasowym. Jak się okazało, był to tylko jeden z kilkunastu podobnych incydentów, do których tego samego dnia doszło w największych amerykańskich wyższych uczelniach. Łatwość, z jaką hakerowi udało się dokonać ataku, wynikała z niemal zerowego poziomu zabezpieczeń drukarek: sprzęt nie był objęty ochroną IT, odpowiedzialną za zabezpieczenie campusu, przez co – jak udało się ustalić – haker przejął nad nim kontrolę z poziomu zwykłej wyszukiwarki. Do każdej z nich wysłał tylko po jednym egzemplarzu zawierającego obraźliwe treści tekstu w formacie PDF, ale mógł też przecież kazać urządzeniom wydrukować po kilka tysięcy takich dokumentów.

Błędy ochrony

Brak zabezpieczenia drukarek przed atakami to w dalszym ciągu błąd często popełniany przez specjalistów, odpowiedzialnych za ochronę przed zagrożeniami z sieci – urządzenia drukujące wciąż jeszcze są niedoceniane pod względem przydatności dla hakerów. Według badań instytutu Ponemon, aż 64% firm przydziela znacznie wyższy priorytet ochrony należących do firmy laptopom czy komputerom stacjonarnym niż drukarkom. Zaniedbywanie tej strefy firmowych zabezpieczeń nie umyka uwadze specjalistom od IT. W tym samym badaniu 62% z nich przyznało, że w związku ze strategią przedsiębiorstwa nie jest w stanie odpowiednio ochronić go przed atakiem na dane znajdujące się w pamięci drukarek.

Metody obrony

Jak można bronić się przed tego rodzaju zagrożeniem? Przede wszystkim warto zadbać o najbardziej podstawowy poziom ochrony urządzeń (nierzadko dostępu do drukarek nie broni nawet hasło) i uświadomić odpowiednie osoby w firmie o powadze zagrożenia. Istotne jest również zainwestowanie w sprzęt posiadający profesjonalny system zabezpieczeń. Jak zauważa John Junuten, specjalista od zabezpieczeń drukarek, „wciąż jeszcze istnieją urządzenia pozbawione najnowszych technologii albo twardych dysków z funkcją szyfrowania danych bądź ich całkowitego wymazywania”. Trzeba też zwrócić uwagę na kwestię pamięci drukarki, która zostanie już uznana za niepotrzebną, gdyż z jej twardego dysku wprawny haker jest w stanie wyciągnąć drukowane wcześniej poufne dokumenty czy cenne rozliczenia. By uniknąć takich sytuacji, można rozważyć zakup sprzętu z wbudowanymi zabezpieczeniami – przykładem mogą być drukarki A3 takie jak seria LaserJet E725xx od firmy HP. Sprzęt ten posiada specjalistyczny i regularnie aktualizowany firmware, do którego zadań należy nie tylko usprawnianie pracy drukarki ale też chronienie jej przed atakami z sieci.

Cyberprzestępcy coraz częściej zwracają uwagę na słabe zabezpieczenia drukarek, a ich ataki mogą przybierać najróżniejsze formy – dowodem na to jest na przykład niedawny cyberatak na uczelnię w Bostonie. W tym przypadku skończyło się tylko na swoistej demonstracji siły, ale jednorazowy sukces hakera może stać się inspiracją dla innych. Warto więc zadbać o odpowiednią ochronę sprzętu, inwestując w profesjonalnie zabezpieczoną drukarkę.

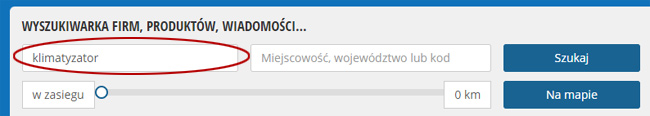

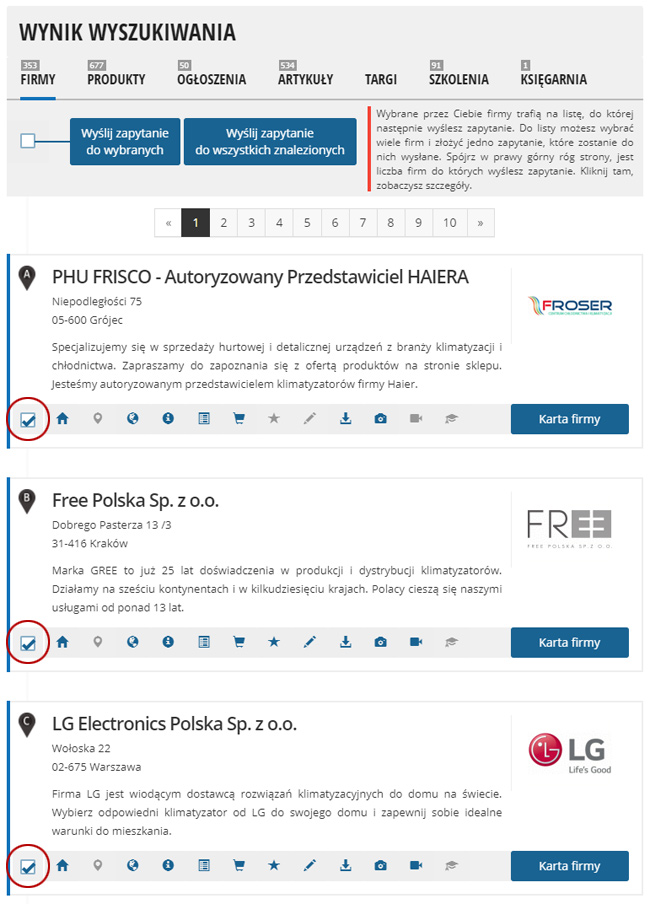

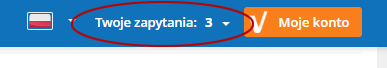

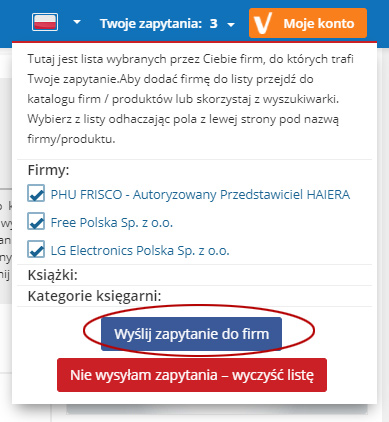

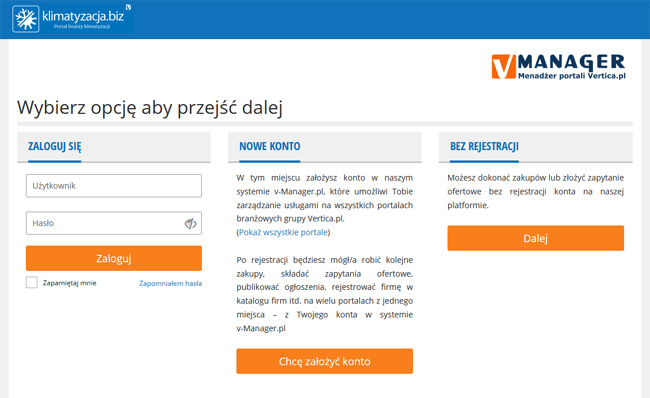

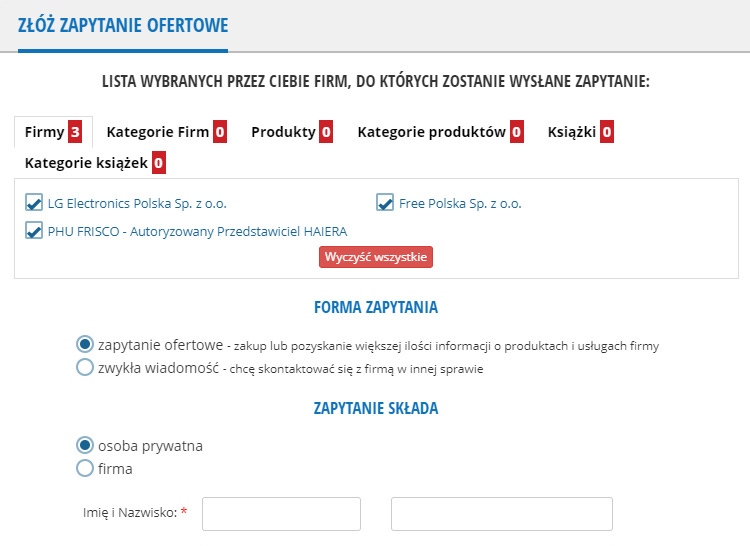

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Cyberprzestępcy nie muszą obecnie przedzierać się przez systemy zabezpieczeń, chroniące firmowe komputery. Do dyspozycji mają bowiem furtkę w postaci drukarek, które często funkcjonują bez jakichkolwiek zabezpieczeń.

Cyberprzestępcy nie muszą obecnie przedzierać się przez systemy zabezpieczeń, chroniące firmowe komputery. Do dyspozycji mają bowiem furtkę w postaci drukarek, które często funkcjonują bez jakichkolwiek zabezpieczeń.